建设网站是用虚拟主机还是云服务器呢?哪个比较好?

环视当今的互联网世界,您会发现市面上涌现出了许多新的网络主机提供商。现在的提供商们为各类用户,上至大型机构,下至小微企业和个人用户都提供了海量功能,以适应他们的各种预算需求。

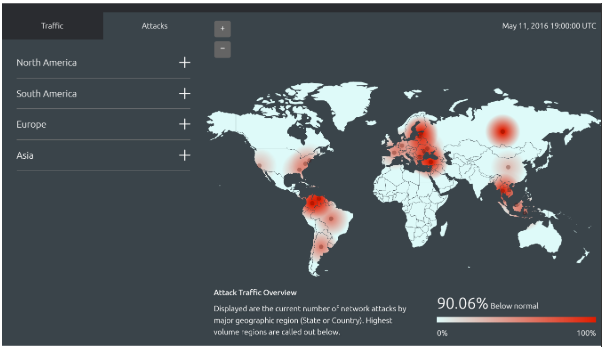

根据Cloudflare的网路流量分析,黑客们在进行ddos攻击的时候逐渐改变了他们的技术,随着时间的推移攻击的形式与模式不断得到变迁,向3年前的DNS直接攻击、SSDP、Memcached放大等几种攻击形式逐渐遭到淘汰,而向Multivector Amplifications攻击形式和频率都逐渐得到了上升。

Cloudflare提到,在今年4月的时候,发生了一次巨大的SYN Flood洪水攻击,Cloudflare技术长John Graham-Cumming还在推特发出了流量图,攻击峰值达到了942Gbps。Cloudflare提到,这个事件有3个值得注意的点,第一,那次的攻击流量非常大,其放大以及反射攻击量达到Terabit等级,攻击者利用其他伺服器反弹出流量产生极大的负载,而这与传统直接式攻击不同。

向那次攻击是真正意义上的分散形式的攻击,一把的DDoS进行YN Flood洪水攻击流量一般的地理位置都比较集中,但像上述攻击的IP于全球还是比较少见的,这些攻击都指向了Cloudflare的资料中心。Cloudflare表示,部分攻击流量似乎是欺骗攻击,虽然从分析上无法直接确定,但从Cloudflare最大的网际网路交换中心的资料看到随机的欺骗IP。

除去4月份的SYN Flood洪水攻击,一般日常也会有一些零星的DDoS攻击,但这些攻击流量比较少,一般在600到650之间,Cloudflare已将其视为正常营运的一部分,Cloudflare提到,值得注意的是多向量放大攻击的流量正在上升,反观一度盛行的SSDP和Memcached放大攻击则逐渐消退。

虽然在去年的SSDP频率和流量不断增加,到最后都有400Gbps的高峰流量攻击,但随着攻击成本的增加。到了2019年初期已经很少看到了大量流量攻击。在已经过去了的一个月中中,还没有出现流量超过180Gbps的SSDP攻击。

而在两个月前,Cloudflare发现了一股新的攻击趋势逐渐形成,这个新兴攻击不使用SSDP或Memcached单一的放大类型,而是应用许多不同的放大类型,一次攻击所有的ISP,虽然这个技术并不新颖,但是规模却是前所未见的。Cloudflare举例了近期一个达到800Gbps的攻击,总共使用了7种协定,其中攻击流量第一名是Portmap的337Gbps,第二名为SSDP的177 Gbps,第三名为DNS的130Gbps,第四名为SNMP为115 Gbps。

Cloudflare表示,仍需要持续注意来自第3层和第4层的攻击,在3年前每天都会出现像是随机前缀攻击的直接DNS攻击,但至今已经很少看到攻击高峰出现,两年前开始SYN Flood洪水攻击开始流行,但在2016年里约奥运会后频率逐渐降低,而过去SSDP和Memcached放大为主要攻击威胁,但是现在多向量放大攻击则正在崛起。

如果您不像受到攻击时候手足无措,您可以看云的《linux防御ddos方法教程》。如果您正在遭受攻击,云的DDoS高防IP是您不错的选择!让我们携手,让黑客落荒而逃。